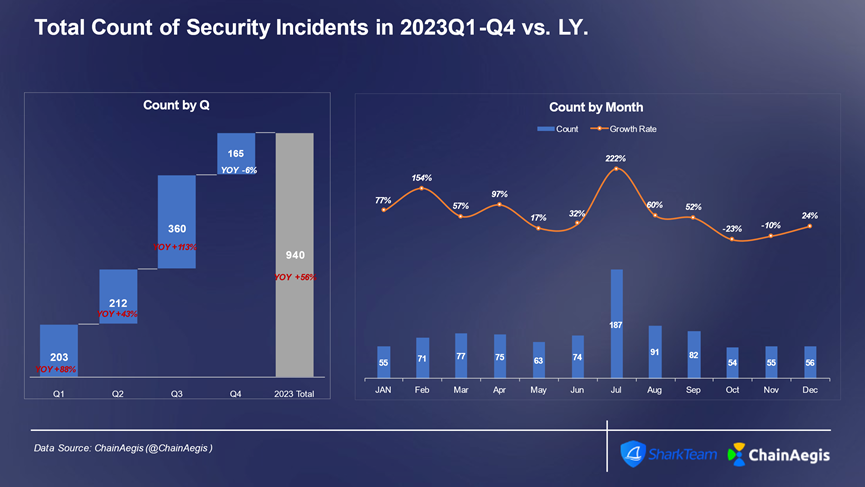

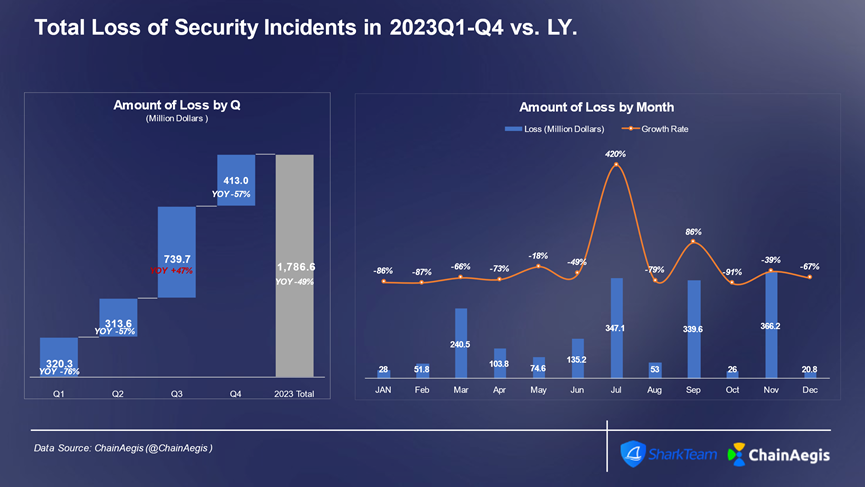

2023 年,Web3行业共经历了 940 多起大大小小的安全事件,同比 2022 年增长了超过 50% ,损失金额达到 17.9 亿美元。其中,第三季度发生的安全事件最多(360 起),损失最大(7.4 亿美元),损失同比 2022 年增长了 47% 。特别是 7 月份,共发生 187 起安全事件,损失金额达到 3.5 亿美元。

图:Web 3 2023 每季度/每月安全事件发生笔数

图:Web 3 2023 每季度/每月安全事件损失金额(百万美元)

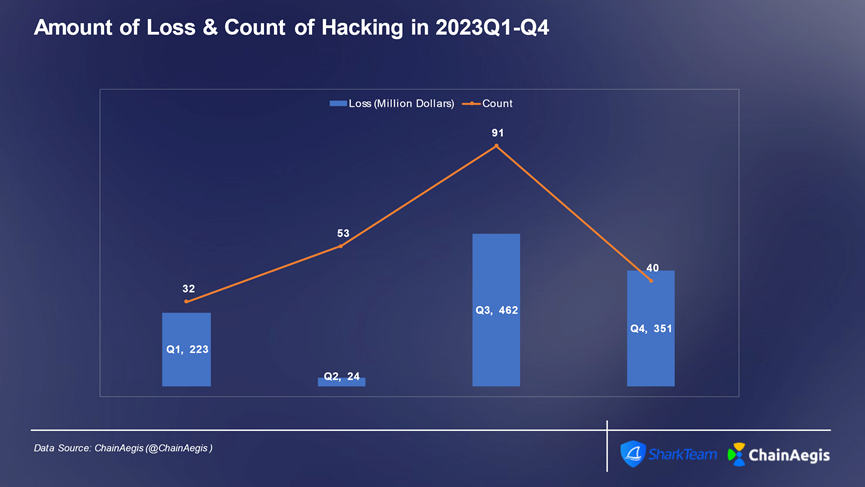

首先,黑客攻击仍是引发重大损失的一个主要原因。2023 年全年因黑客攻击事件达到 216 起,造成 10.6 亿美元损失。合约漏洞、私钥窃取、钓鱼攻击、国家黑客仍是威胁Web3生态安全的重要原因。

其次,Rugpull 和资金盘欺诈呈高发态势, 2023 年共发生 250 起 Rugpull 和 Scam 欺诈事件,其中 BNBChain 上此类事件发生频率最高。欺诈项目通过发布看似有吸引力的加密项目,吸引投资者参与,并提供一些虚假流动性,一旦吸引了足够的资金,就会突然盗取所有资金,并进行资产转移。这类欺诈行为会给投资者带来严重的经济损失,也大大提高投资者选择正确项目的难度。

另外,勒索软件使用加密货币收取赎金也成为趋势,比如 Lockbit、Conti、Suncrypt 和 Monti。加密货币相比法币更难追踪,如何利用链上分析工具对勒索软件团伙进行身份追踪定位也越发重要。

最后,在这些加密货币黑客攻击和欺诈勒索等犯罪活动中,不法分子获得加密货币后通常需要通过链上资金转移和 OTC 来进行洗钱。洗钱通常采用去中心化、中心化混合的方式,中心化交易所是最集中的洗钱场所,其次是链上混币平台。

2023 年,也是Web3监管取得实质性发展的一年,FTX 2.0 重启、制裁币安、USDT 封禁哈马斯等地址, 2024 年 1 月 SEC 通过比特币现货 ETF,这些标志性事件都代表着监管正在深度介入Web3的发展。

本报告将对 2023 年的Web3黑客攻击、Rugpull 欺诈、勒索软件、加密货币洗钱、Web3监管等关键话题进行系统性分析,以了解加密货币行业发展的安全态势。

一、合约漏洞

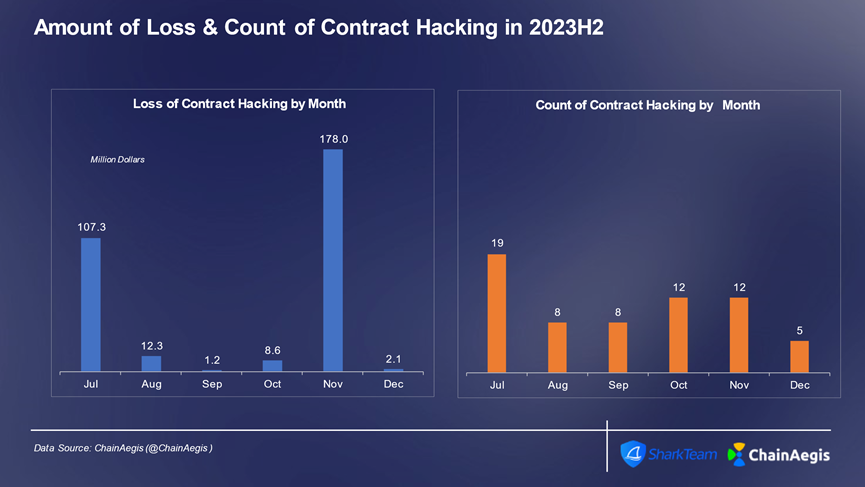

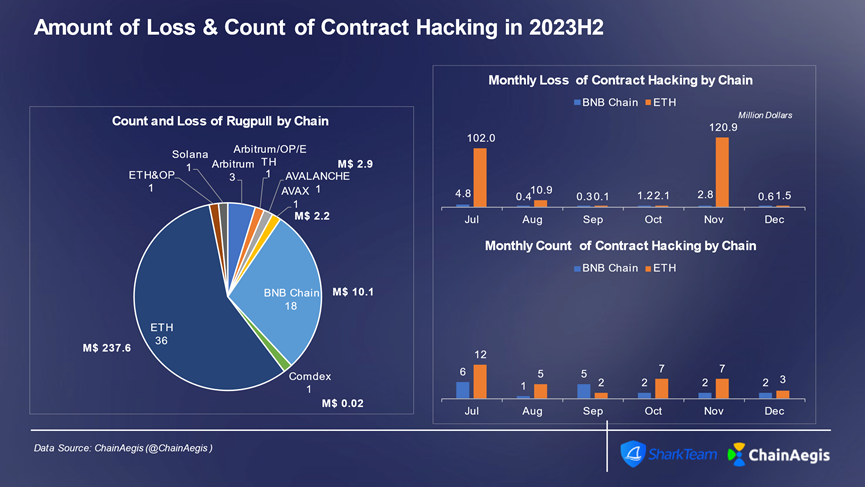

合约漏洞攻击主要发生在以太坊上, 2023 年下半年以太坊上共发生 36 起合约漏洞攻击,损失金额超过 2 亿美元,其次是 BNBChain。攻击手段上,业务逻辑漏洞和闪电贷攻击仍是最常发生。

图:Web 3 2023 每季度发生黑客攻击事件笔数和损失金额(百万美元)

图:Web 3 2023 H 2 每月发生合约漏洞利用黑客攻击事件笔数和损失金额

图:Web 3 2023 H 2 不同链每月发生合约漏洞利用攻击笔数和损失金额

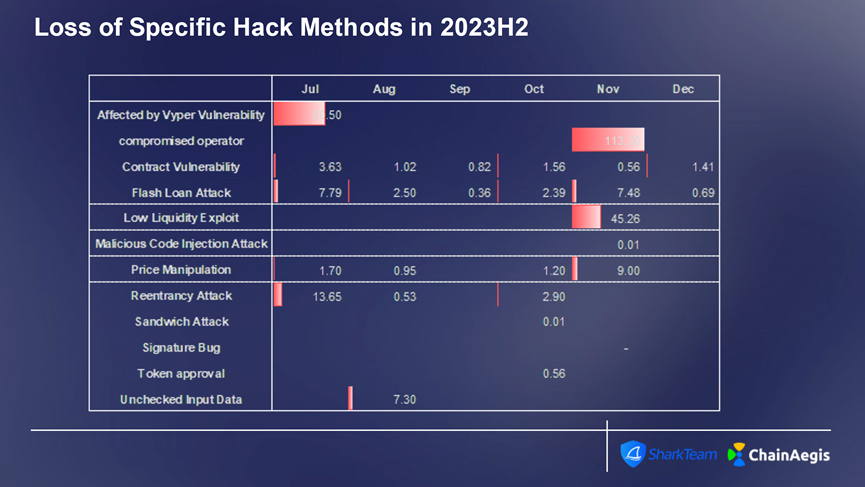

图:Web 3 2023 H 2 合约漏洞利用具体攻击手段发生笔数和损失金额

典型事件分析:Vyper 漏洞导致 Curve、JPEG'd 等项目被攻击

以 JPEG'd 被攻击为例:

攻击者地址:0x6ec21d1868743a44318c3c259a6d4953f9978538

攻击者合约:0x9420F8821aB4609Ad9FA514f8D2F5344C3c0A6Ab

攻击交易:

0xa84aa065ce61dbb1eb50ab6ae67fc31a9da50dd2c74eefd561661bfce2f1620c

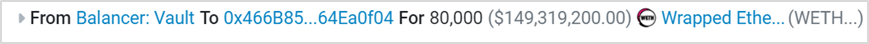

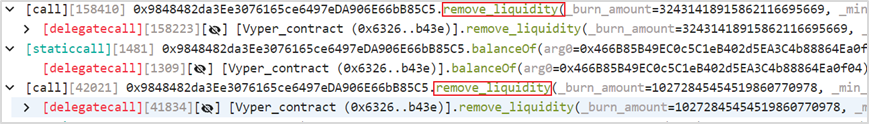

(1)攻击者(0x6ec21d18)创建0x466B85B4 的合约,通过闪电贷向 [Balancer: Vault]借了 80, 000 枚 WETH。

(2)攻击者(0x6ec21d18)向 pETH-ETH-f(0x9848482d)流动性池中添加了 40, 000 枚 WETH,获得 32, 431 枚 pETH。

(3)随后攻击者(0x6ec21d18)从 pETH-ETH-f(0x9848482d)流动性池中重复地移除流动性。

(4)最终,攻击者(0x6ec21d18)获得 86, 106 枚 WETH,归还闪电贷后,获利 6, 106 枚 WETH 离场。

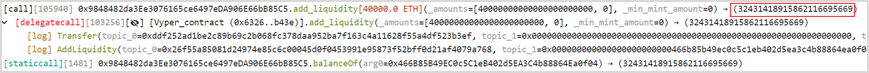

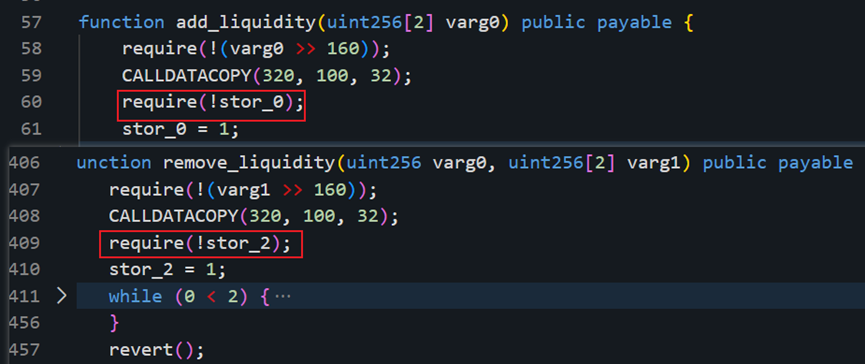

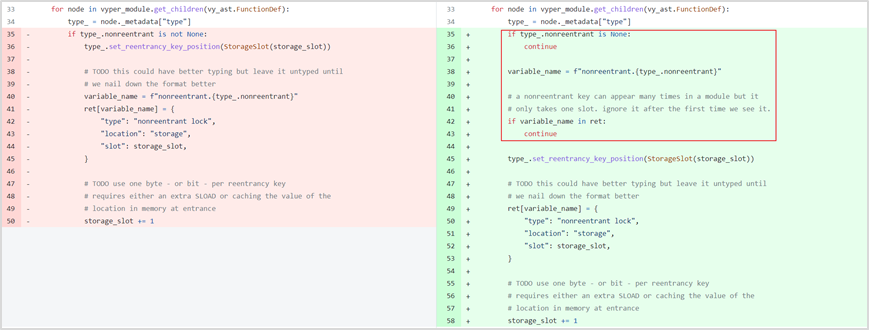

漏洞分析:该攻击是典型的重入攻击。对遭受攻击的项目合约进行字节码反编译,我们从下图可以发现:add_liquidity 和 remove_liquidity 两个函数在进行校验存储槽值时,所要验证的存储槽是不一样的。使用不同的存储槽,重入锁可能会失效。此时,怀疑是 Vyper 底层设计漏洞。

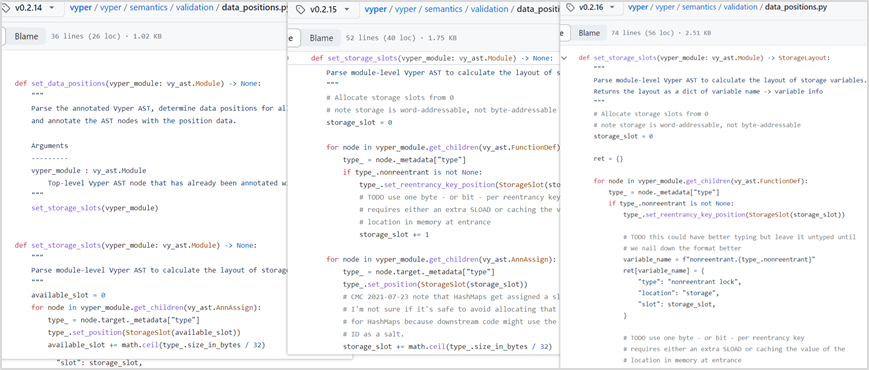

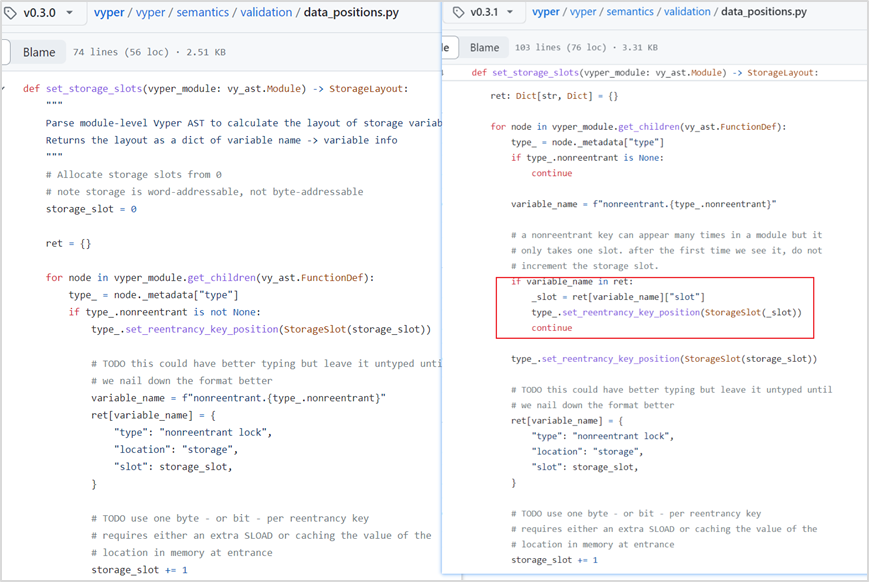

结合 Curve 官方的推文所说。最终,定位是 Vyper 版本漏洞。该漏洞存在于 0.2.15、 0.2.16、 0.3.0 版本中,在重入锁设计方面存在缺陷。我们对比 0.2.15 之前的 0.2.14 以及 0.3.0 之后的 0.3.1 版本,发现这部分代码在不断更新中,老的 0.2.14 和较新的 0.3.1 版本没有这个问题。

在 Vyper 对应的重入锁相关设置文件 data_positions.py 中,storage_slot 的值会被覆盖。在 ret 中,第一次获取锁的 slot 为 0 ,然后再次调用函数时会将锁的 slot 加 1 ,此时的重入锁会失效。

二、钓鱼攻击

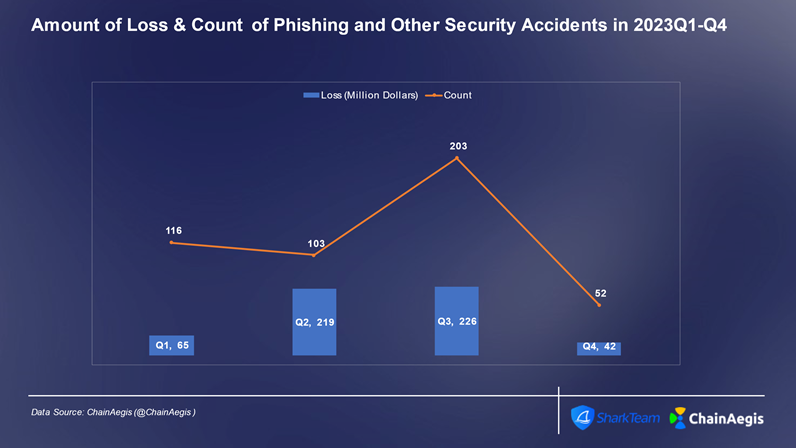

钓鱼攻击是一种网络攻击手段,旨在通过欺骗和诱导目标,获取其敏感信息或诱使其执行恶意操作。这种攻击通常通过电子邮件、社交媒体、短信或其他通信渠道进行,攻击者会伪装成可信任的实体,如项目方、权威机构、KOL 等,以引诱受害者提供私钥、助记词或交易授权。与合约漏洞攻击类似,钓鱼攻击在Q3呈现高发高损失状态,总共发生 107 起钓鱼攻击,其中 7 月份发生 58 起。

图:Web 3 2023 每季度发生钓鱼攻击事件笔数和损失金额(百万美元)

图:Web 3 2023 每月发生钓鱼攻击事件笔数

典型钓鱼攻击链上资产转移分析

2023 年 9 月 7 日,地址(0x13e382)遭遇钓鱼攻击,损失超 2, 400 万美元。钓鱼黑客通过资金盗取、资金兑换和分散式地资金转移,最终损失资金中 3, 800 ETH 被相继分批次转移至 Tornado.Cash、 10, 000 ETH 被转移至中间地址(0x702350),以及 1078, 087 DAI 至今保留在中间地址(0x4F2F02)。

这是一次典型的钓鱼攻击,攻击者通过骗取钱包授权或私钥,窃取用户资产,已形成了以钓鱼+洗钱的黑色产业链,目前越来越多的诈骗团伙甚至是国家黑客都采用钓鱼的方式在Web3领域为非作歹,非常需要大家关注和警惕。

根据 SharkTeam 链上大数据分析平台 ChainAegis (https://app.chainaegis.com/) 的跟踪分析,我们将对典型钓鱼攻击的诈骗过程、资金转移情况以及诈骗者链上行为进行相关分析。

(1)钓鱼攻击过程

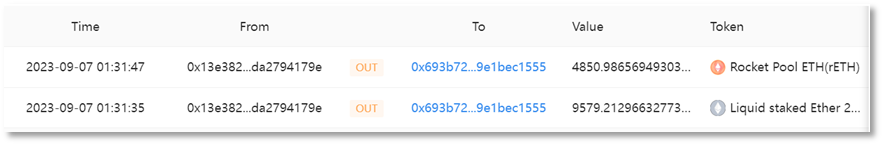

受害者地址(0x13e382)通过‘Increase Allowance’向诈骗者地址 1 (0x4c10a4)授权 rETH 和 stETH。

诈骗者地址 1 (0x4c10a4)将受害者地址(0x13e382)账户中的 9, 579 stETH 转账至诈骗者地址 2 (0x693b72),金额约 1, 532 万美元。

诈骗者地址 1 (0x4c10a4)将受害者地址(0x13e382)账户中的 4, 850 rETH 转账至诈骗者地址 2 (0x693b72),金额约 841 万美元。

(2)资产兑换与转移

将盗取的 stETH 和 rETH 兑换成 ETH。自 2023-09-07 凌晨开始,诈骗者地址 2 (0x693b72)分别在 Uniswap V2、Uniswap V3、Curve 平台进行多笔兑换交易,将 9, 579 stETH 和 4, 850 rETH 全部兑换成 ETH,兑换合计 14, 783.9413 ETH。

stETH 兑换:

rETH 兑换:

部分 ETH 兑换成 DAI。诈骗者地址 2 (0x693b72)将 1, 000 ETH 通过 Uniswap V3平台兑换成 1, 635, 047.761675421713685327 DAI。诈骗者通过分散式资金转移手段,将盗用资金转移至多个中间钱包地址,合计 1, 635, 139 DAI 和 13, 785 ETH。其中 1, 785 ETH 被转移至中间地址(0x4F2F02), 2, 000 ETH 被转移至中间地址(0x2ABdC2)以及 10, 000 ETH 被转移至中间地址(0x702350)。此外,中间地址(0x4F2F02)于次日获得 1, 635, 139 DAI

中间钱包地址(0x4F2F02)资金转移:

该地址经一层资金转移,拥有 1, 785 ETH 和 1, 635, 139 DAI。分散转移资金 DAI,以及小额兑换成 ETH

首先,诈骗者于 2023-09-07 日凌晨开始陆续通过 10 笔交易转移 529, 000 个 DAI。随后,前 7 笔共 452, 000 DAI 已由中间地址转至0x4E5B2e(FixedFloat),第 8 笔,由中间地址转至0x6cC5F6(OKX),最后 2 笔共 77, 000 DAI 由中间地址转至0xf1dA17(eXch)。

其次,在 9 月 10 日,通过 Uniswap V2将 28, 052 DAI 兑换成 17.3 ETH。

从 9 月 8 日开始到 9 月 11 号,陆续进行 18 笔交易,将 1, 800 ETH 全部转移至 Tornado.Cash。

经过转移后,该地址最终还剩余盗取资金 1078, 087 DAI 未转出。

中间地址(0x2ABdC2)资金转移:

该地址经一层资金转移,拥有 2, 000 ETH。首先该地址于 9 月 11 日将 2000 ETH 转移至中间地址(0x71C848)。

随后中间地址(0x71C848)分别在 9 月 11 日和 10 月 1 日,通过两次资金转移,总计 20 笔交易,每笔转移 100 ETH,总计转移 2000 ETH 至 Tornado.Cash。

中间地址(0x702350)资金转移

该地址经一层资金转移,拥有 10, 000 ETH。截至 2023 年 10 月 08 日, 10, 000 ETH 仍在该地址账户中未被转移。

地址线索追踪:经过对诈骗者地址 1 (0x4c10a4)和诈骗者地址 2 (0x693b72)的历史交易进行分析,发现曾有一个 EOA 地址(0 x846317)转账 1.353 ETH 至诈骗者地址 2 (0x693b72),而该 EOA 地址资金来源涉及与中心化交易所 KuCoin 和 Binance 的热钱包地址。

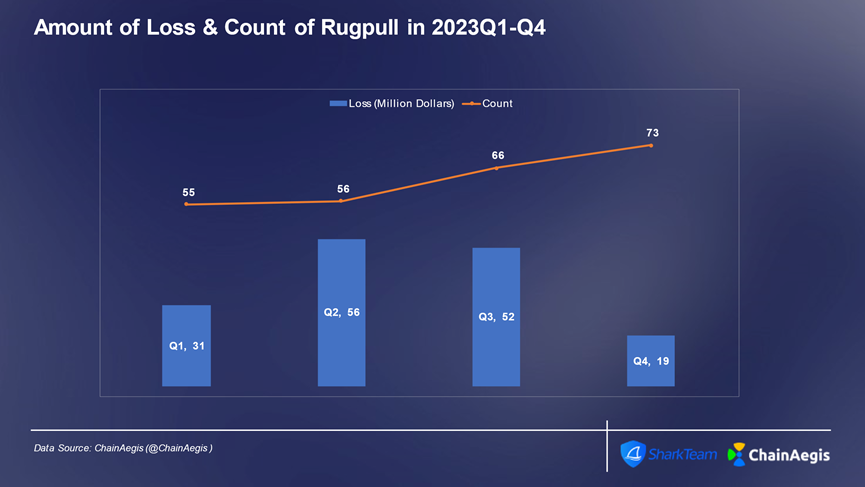

三、Rugpull 与欺诈

2023 年 Rugpull 欺诈事件发生的频率呈现较为显著的上升趋势,Q4达到 73 笔,损失金额为 1, 900 万美元,平均单笔损失约为 2.6 万美元,全年 Rugpull 欺诈损失金额中占比最高的季度是Q2,其次是Q3,损失占比均超过 30% 。

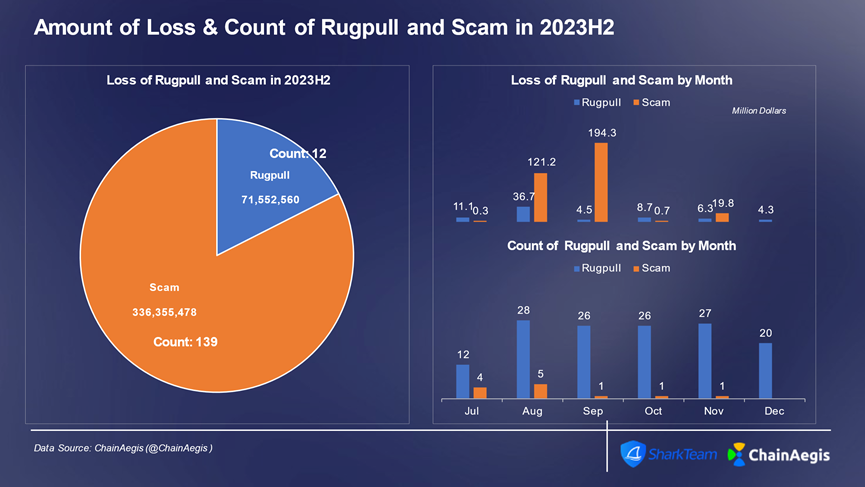

2023 年下半年,共计发生 139 起 Rugpull 事件和 12 起欺诈事件,分别造成 7155 万美元的损失和 3.4 亿美元的损失。

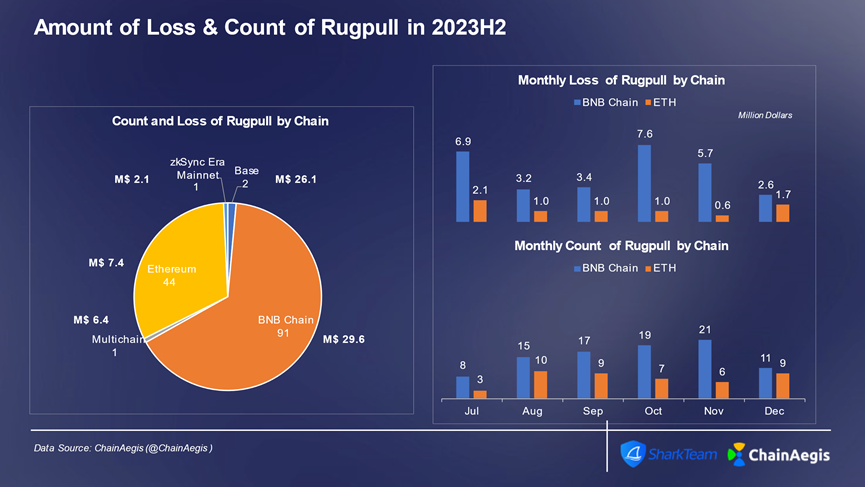

2023 年下半年 Rugpull 事件主要发生在 BNBChain 上,达到 91 次,占比超过 65% ,损失达到 2957 万美元,损失占比 41% 。以太坊(44 次)次之,损失 739 万美元。除以太坊和 BNBChain 外, 8 月 Base 链上发生 BALD Rugpull 事件,造成了严重损失,损失 2560 万美元。

图:Web 3 2023 每季度发生 Rugpull 和 Scam 事件笔数和损失金额(百万美元)

图:Web 3 2023 H 2 每月发生 Rugpull 和 Scam 事件笔数和损失金额

图:Web 3 2023 H 2 不同链每月发生 Rugpull 事件笔数和损失金额

Rugpull 欺诈工厂行为分析

在 BNBChain 上流行着一种 Rug 欺诈工厂模式,用于批量制造 Rugpull 代币并进行欺诈。让我们一起看看假 SEI、X、TIP 和 Blue 几个代币的 Rugpull 工厂欺诈行为模式。

(1)SEI

首先,假 SEI 代币所有者0x0a8310eca430beb13a8d1b42a03b3521326e4a58以 1 U 的价格兑换了 249 枚假 SEI。

然后, 0x6f9963448071b88FB23Fd9971d24A87e5244451A进行了批量买入和卖出操作。在买入和卖出操作下,代币的流动性明显增加,价格也发生了上涨。

通过钓鱼等方式宣传,诱惑大量用户购买,随着流动性增加,代币价格翻倍。

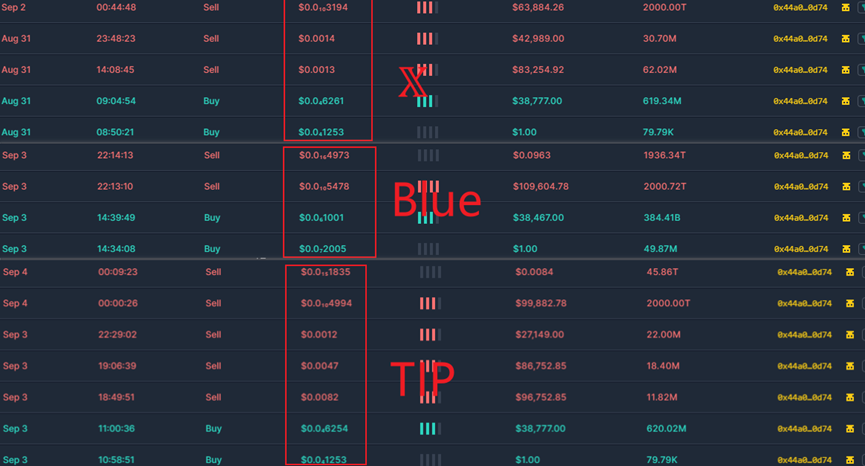

代币的价格达到一定的数值时,代币所有者进场 sell 操作进行 Rugpull。可以从下图看出,进场收割时间段和价格都不同。

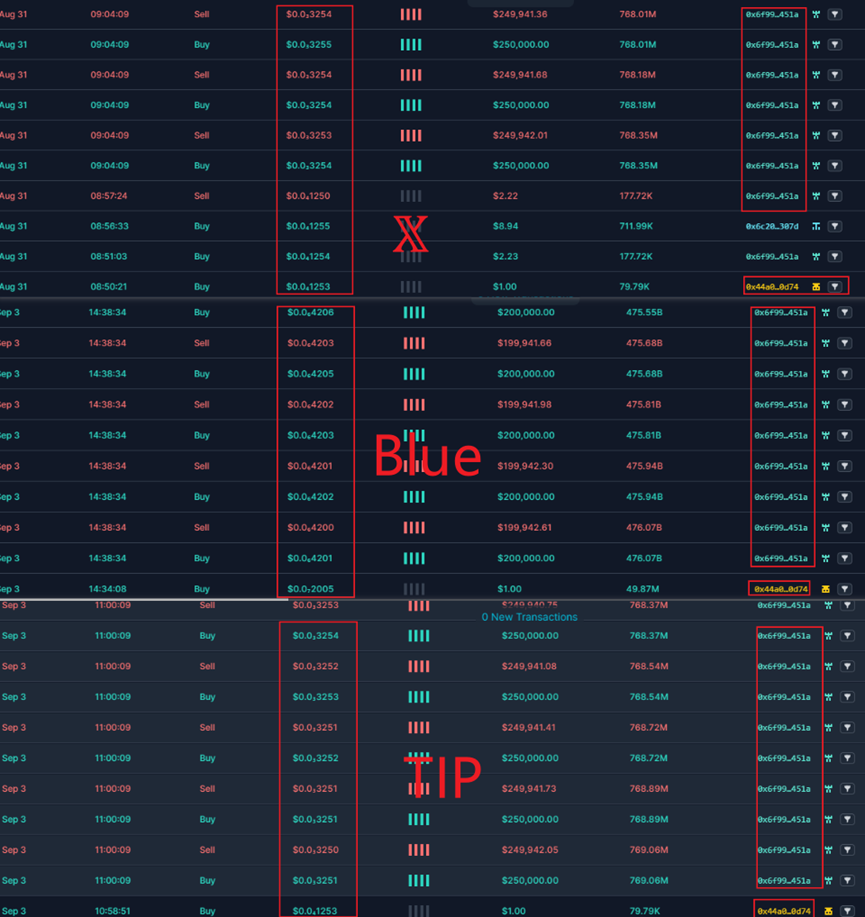

(2)假 X、假 TIP、假 Blue

首先 X、TIP 和 Blue 代币所有者0x44A028Dae3680697795A8d50960c8C155cBc0D74用 1 U 兑换了相应的代币。然后,和假 Sei 代币一样。

0x6f9963448071b88FB23Fd9971d24A87e5244451A批量的买入和卖出操作。在买入和卖出操作下,流动性明显增加,价格上涨。

然后通过钓鱼等一些途径宣传,诱惑大量的用户进行购买,随着流动性增加,代币价格也翻倍。

和假 SEI 一样,代币的价格达到一定的数值时,代币所有者进场 sell 操作进行 Rugpull。可以从下图看出,进场收割时间段和价格都不同。

假 SEI、假 X、假 TIP 和假 Blue 几个代币的波动图如下:

我们从资金溯源、行为模式中可以得知:

在资金溯源内容中,代币工厂的创建者和代币创建者的资金来自多个 EOA 账户。不同账户之间也有资金往来,其中一些通过钓鱼地址转移,一些通过之前进行代币 Rugpull 行为获取,还有一些通过 tornado cash 等混币平台获得。采用多种方式进行资金转移旨在构建复杂错综的资金网络。不同地址还创建了多个代币工厂合约,并大量生产代币。

在分析代币 Rugpull 行为时,我们发现地址

0x6f9963448071b88FB23Fd9971d24A87e5244451A是其中一个资金来源。操作代币价格时,也采用了批量方式。地址0x072e9A13791f3a45fc6eB6AD38e6ea258C080cc3也充当了资金提供者的角色,向多个代币持有者提供相应的资金。。

通过分析可以得到,这一系列行为背后有一个分工明确的Web3诈骗团伙,构成了一个黑色产业链,主要涉及热点搜集、自动发币、自动交易、虚假宣传、钓鱼攻击、Rugpull 收割等环节,多发生于 BNBChain。所发的 Rugpull 虚假代币都与行业热点事件紧密相关,具有较强的迷惑性和鼓动性。用户需时刻提高警惕,保持理性,避免不必要的损失。

四、勒索软件

2023 年勒索软件攻击威胁仍时时刻刻威胁着各机构和企业,勒索软件攻击变得越来越复杂,攻击者使用各种技术来利用组织系统和网络中的漏洞。不断扩散的勒索软件攻击继续对全球的企业组织、个人和关键基础设施构成重大威胁。攻击者正在不断调整和完善他们的攻击策略,利用泄露的源代码、智能化的攻击方案和新兴的编程语言来最大化他们的非法收益。

LockBit、ALPHV/BlackCat 和 BlackBasta 是目前最活跃的勒索软件勒索组织。

图:勒索组织的受害者数量

目前,越来越多的勒索软件采取通过加密货币收款的方式,以 Lockbit 为例,最近被 LockBit 攻击的企业有:今年 6 月底台积电、 10 月波音公司、 11 月中国工商银行美国全资子公司等等,大多采用比特币收取赎金,并且 LockBit 收到赎金后会进行加密货币洗钱,下面我们以 Lockbit 为例对勒索软件洗钱模式进行分析。

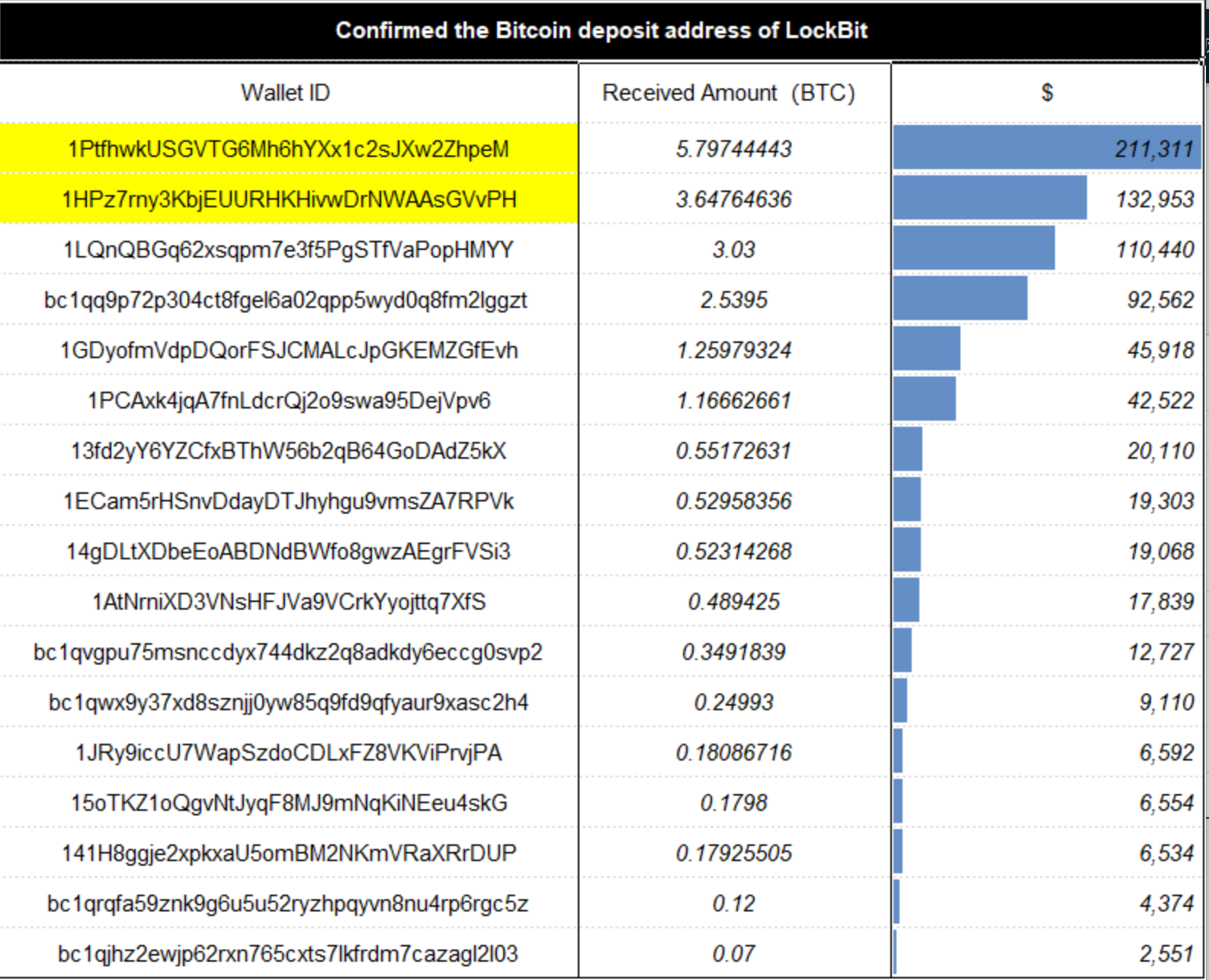

根据 ChainAegis 分析,LockBit 勒索软件大多采用 BTC 收取赎金,使用不同收款地址,部分地址和收款金额整理如下,单笔勒索的 BTC 在 0.07 个到 5.8 个不等,约 2, 551 美元到 211, 311 美元不等。

图:LockBit 部分收款地址和收款金额

以涉款金额最高的两个地址进行链上地址追踪与反洗钱分析:

勒索收款地址 1 :1PtfhwkUSGVTG6Mh6hYXx1c2sJXw2ZhpeM;

勒索收款地址 2 :1HPz7rny3KbjEUURHKHivwDrNWAAsGVvPH。

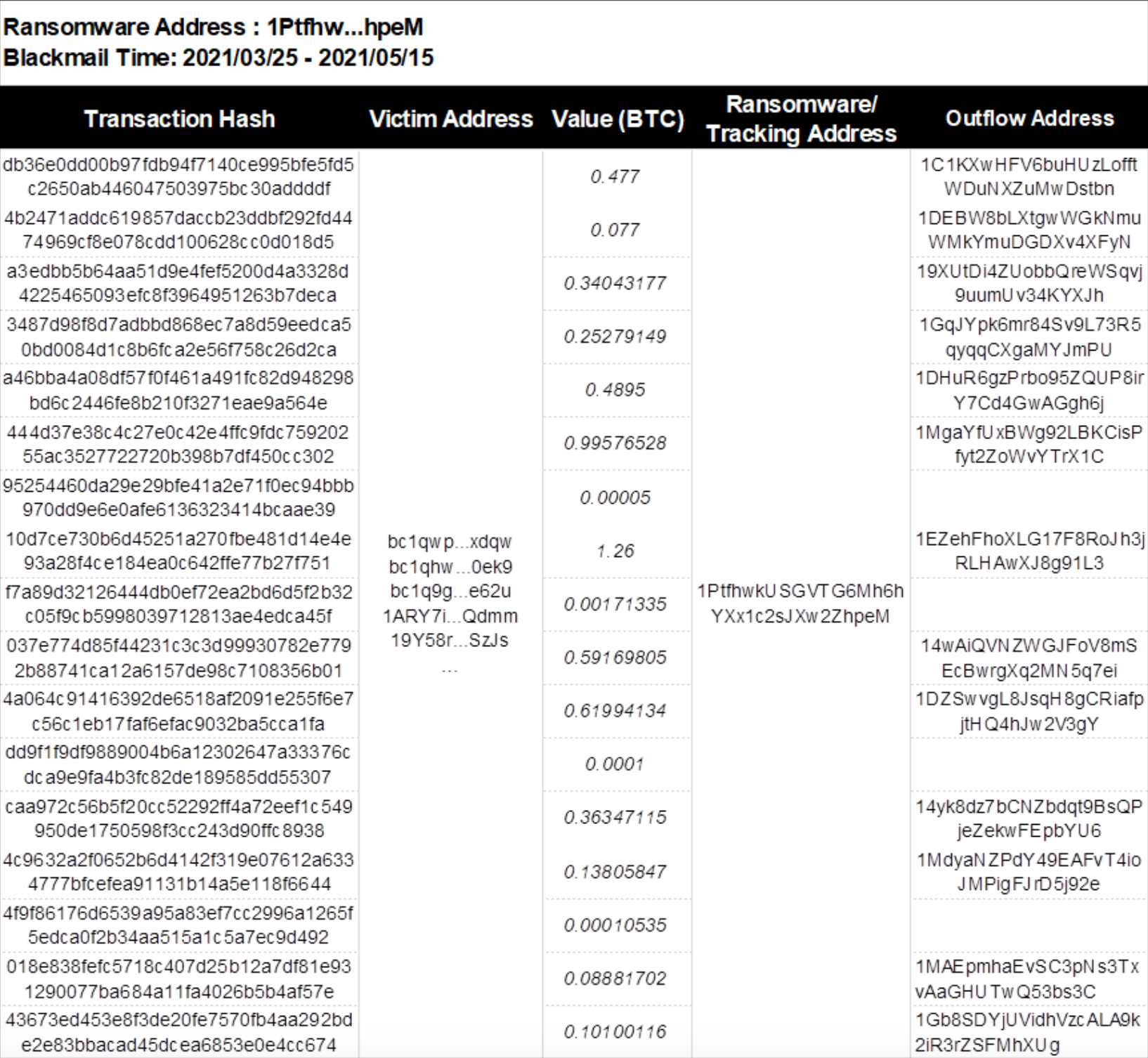

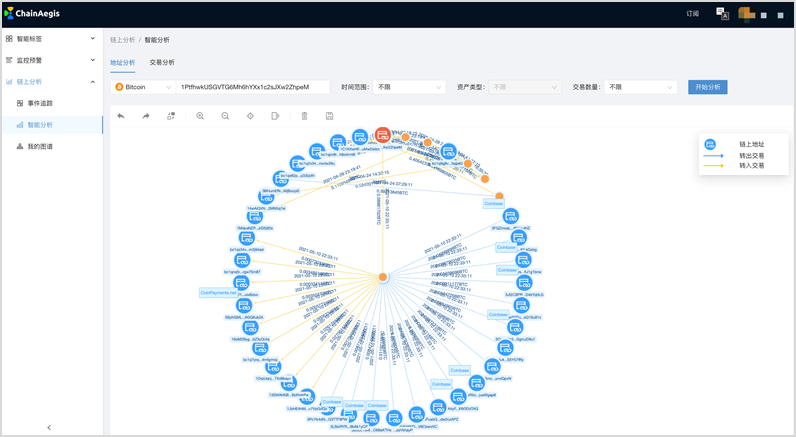

(1)勒索收款地址 1 :1PtfhwkUSGVTG6Mh6hYXx1c2sJXw2ZhpeM

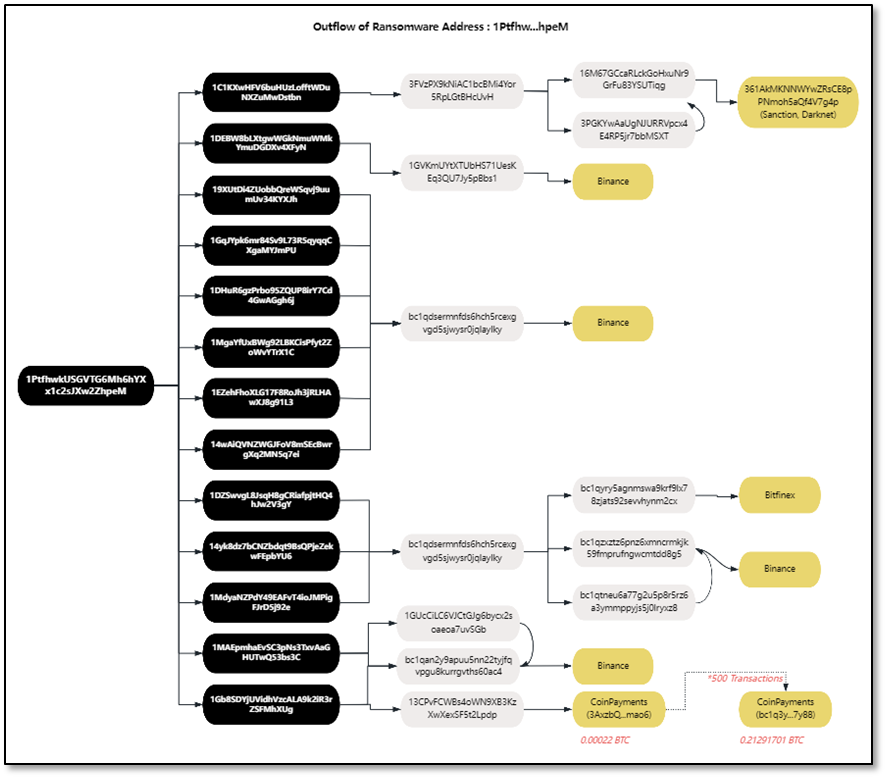

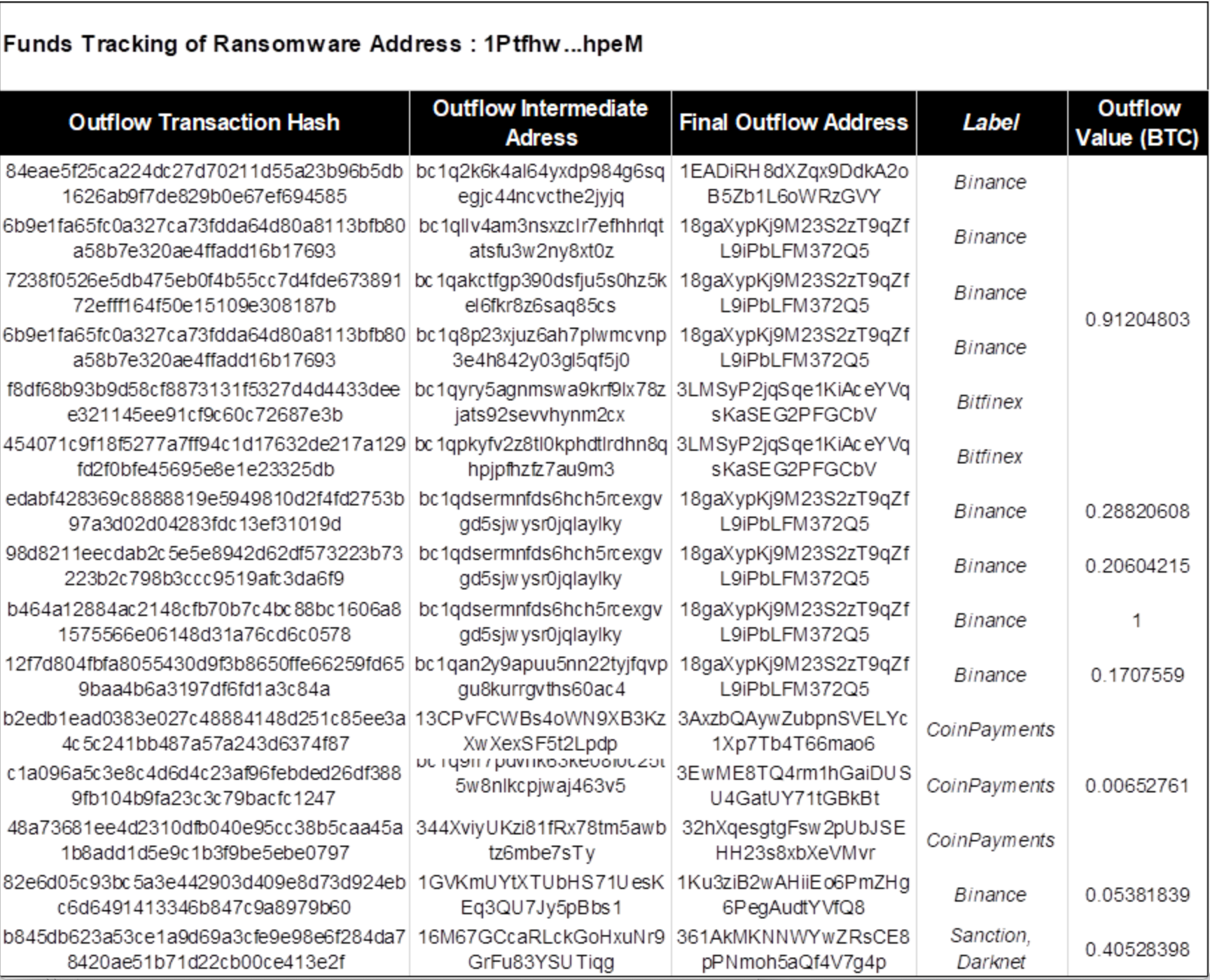

根据下图分析,地址 1 (1Ptfhw)在 2021 年 3 月 25 日至 2021 年 5 月 15 日共计收到 17 笔链上交易,在收到资金后迅速转移资产,转移至 13 个核心中间地址。这些中间地址通过资金层层转移至 6 个二层中间地址,分别是:3FVzPX…cUvH、1GVKmU…Bbs1、bc1qdse…ylky、1GUcCi…vSGb、bc1qan… 0ac4和13CPvF…Lpdp。

中间地址3FVzPX…cUvH,通过链上分析,发现其最终流向暗网地址 361 AkMKNNWYwZRsCE 8 pPNmoh 5 aQf 4 V 7 g 4 p。

中间地址13CPvF…Lpdp 以小额 0.0002 2B TC 转至 CoinPayments,存在有 500 个类似的交易,合计 0.21 个 BTC 均被汇集至 CoinPayments 地址:bc1q3y…7y88,利用 CoinPayments 进行洗钱。

其他中间地址最终流入中心化交易所币安和 Bitfinex。

图:地址 1 (1Ptfhw…hpeM)资金来源与资金流出明细

图:地址 1 (1Ptfhw…hpeM)资金流追踪

图:地址 1 (1Ptfhw…hpeM)涉及的中间地址和资金流明细

图:地址 1 (1Ptfhw…hpeM)交易图谱

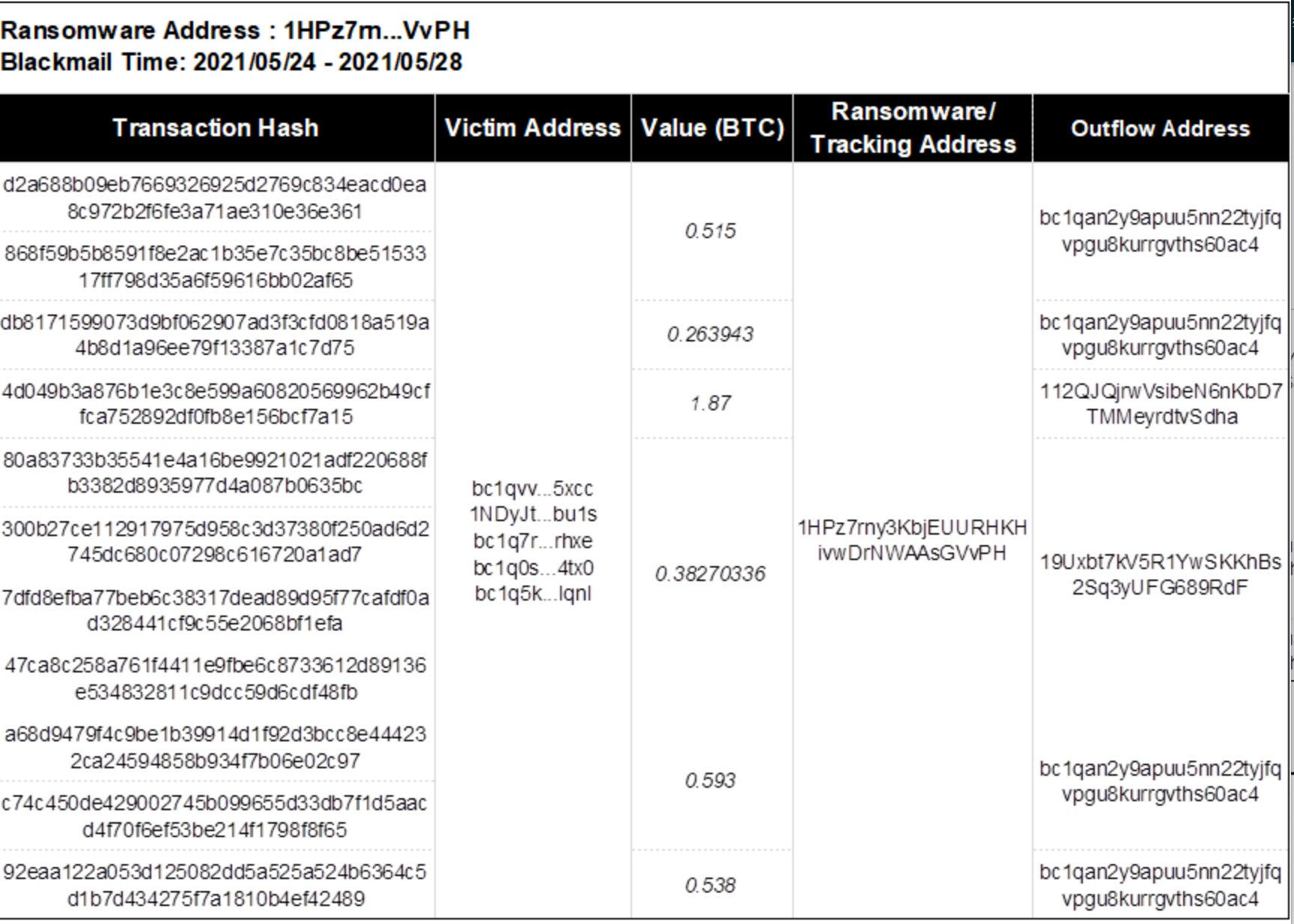

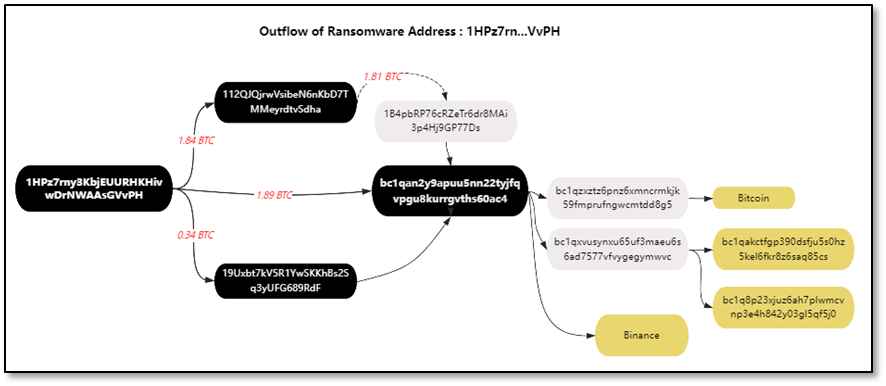

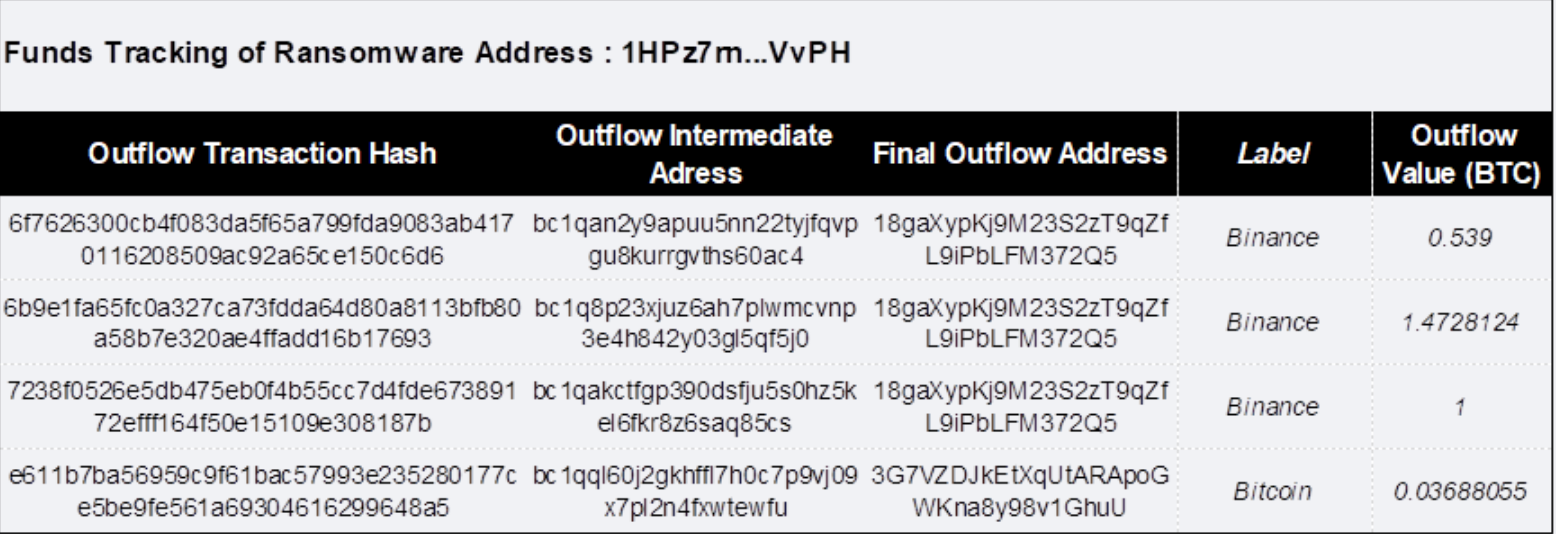

(2)勒索收款地址 2 :1HPz7rny3KbjEUURHKHivwDrNWAAsGVvPH

受害者在 2021 年 5 月 24 日至 2021 年 5 月 28 日期间,通过 11 笔交易向勒索运营商 LockBit 支付 4.16 个 BTC。随即,地址 2 (1HPz7rn...VvPH)迅速将勒索资金 1.89 枚 BTC 转到中间地址 1: bc1qan…0ac4、 1.84 枚转到中间地址 2: 112QJQj…Sdha、 0.34 枚转到中间地址 3: 19Uxbt…9RdF。

最终中间地址 2: 112QJQj…Sdha 和中间地址 3: 19 Uxbt… 9 RdF 均将资金转到中间地址 1: bc1qan…0ac4。紧接着,中间地址1bc1qan…0ac4继续资金转移,一小部分资金直接转入币安交易所,另外一部分资金通过中间地址层层转移,最终转移至币安和其他平台进行洗钱,具体交易明细和地址标签如下。

图:地址 2 (1HPz7rn...VvPH)资金来源与资金流出明细

图:地址 2 (1HPz7rn...VvPH)资金流追踪

图:地址 2 (1HPz7rn...VvPH)涉及的中间地址和资金流明细

LockBit 收到赎金后会进行加密货币洗钱,这种洗钱模式与传统洗钱方式不同,通常发生在区块链上,具有周期长、资金分散、高度自动化和复杂度高的特点。要进行加密货币监管和资金追踪,一方面要建设链上、链下的分析及取证能力,另一方面要在网络安全层面展开 APT 级的安全攻防,具备攻防一体的能力。

五、洗钱

洗钱(Money Laundering)是一种将非法所得合法化的行为,主要指将违法所得及其产生的收益,通过各种手段掩饰、隐瞒其来源和性质,使其在形式上合法化。其行为包括但不限于提供资金账户、协助转换财产形式、协助转移资金或汇往境外。而加密货币——尤其是稳定币——因其低廉的转账成本,去地理化的特质以及一定的抗审查特性,在相当早的时间便已经被洗钱活动所利用,这也是导致加密货币被诟病的主要原因之一。

传统的洗钱活动往往会利用加密货币场外交易市场,进行从法币到加密货币,或从加密货币到法币的兑换,其中洗钱场景不同,形式也多样化,但不论如何这类行为的本质都是为了阻断执法人员对资金链路的调查,包括传统金融机构账户或加密机构账户。

与传统洗钱活动不同的是,新型的加密货币洗钱活动的清洗标的为加密货币本身,包括钱包、跨链桥、去中心化交易平台等在内的加密行业基础设施都会被非法利用。

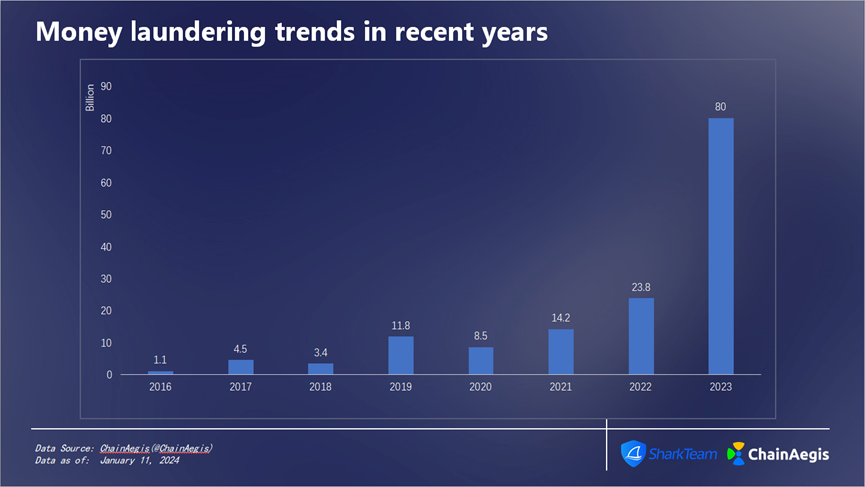

图:近年洗钱金额

从 2016 年到 2023 年,加密货币洗钱总数达 1477 亿美元之多。从 2020 年开始洗钱金额以每年 67% 的速度不断增加,到 2022 年达到 238 亿美元,在 2023 年达到 800 亿美元之多,洗钱数目令人瞠目,加密货币反洗钱行动势在必行。

据 ChainAegis 平台统计,链上混币平台 Tornado Cash 的资金量自 2020 年 1 月以来一直保持着高速增长,目前已经有近 362 万个 ETH 存款于这个资金池中,存入总额达 78 亿美元,Tornado Cash 已然变成以太坊最大的洗钱中心。但随着 2022 年 8 月份美国执法机构发文制裁 Tornado Cash,Tornado Cash 每周的存取款数成倍下跌,但因为 Tornado Cash 的去中心化属性,导致无法从源头制止,依旧还是有资金不断涌入该系统进行混币。

Lazarus Group(朝鲜 APT 组织)洗钱模式分析

国家级 APT(Advanced Persistent Threat,高级持续性威胁)组织是有国家背景支持的顶尖黑客团伙,专门针对特定目标进行长期的持续性网络攻击。朝鲜 APT 组织 Lazarus Group 就是非常活跃的一个 APT 团伙,其攻击目的主要以窃取资金为主,堪称全球金融机构的最大威胁,近年来多起加密货币领域的攻击和资金窃取案件就是他们所为。

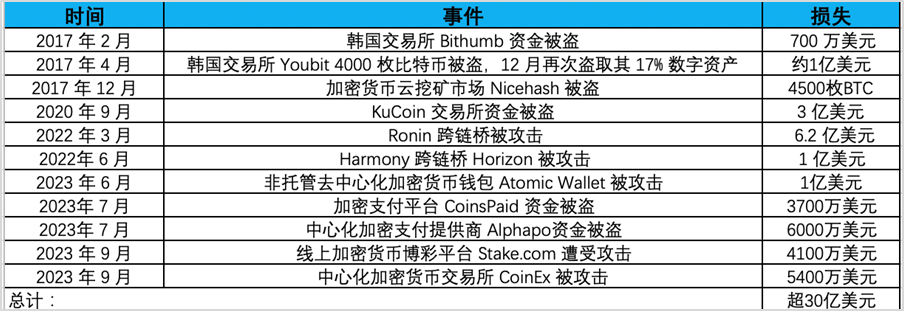

目前已明确统计到的 Lazarus 攻击加密领域的安全事件和损失如下:

超过 30 亿美元的资金在网络攻击中被 Lazarus 盗取,据悉,Lazarus 黑客组织背后有着朝鲜战略利益的支撑,为朝鲜的核弹、弹道导弹计划提供资金。为此,美国宣布悬赏 500 万美元,对 Lazarus 黑客组织进行制裁。美国财政部也已将相关地址添加到 OFAC 特别指定国民(SDN)名单中,禁止美国个人、实体和相关地址进行交易,以确保国家资助的集团无法兑现这些资金,以此进行制裁。以太坊开发商 Virgil Griffith 因帮助朝鲜使用虚拟货币逃避制裁而被判处五年零三个月的监禁, 2023 年 OFAC 也制裁了三名与 Lazarus Group 相关人员,其中两名被制裁者 Cheng Hung Man 和 Wu Huihui 是为 Lazarus 提供加密货币交易便利的场外交易 (OTC) 交易员,而第三人 Sim Hyon Sop 提供了其他财务支持。

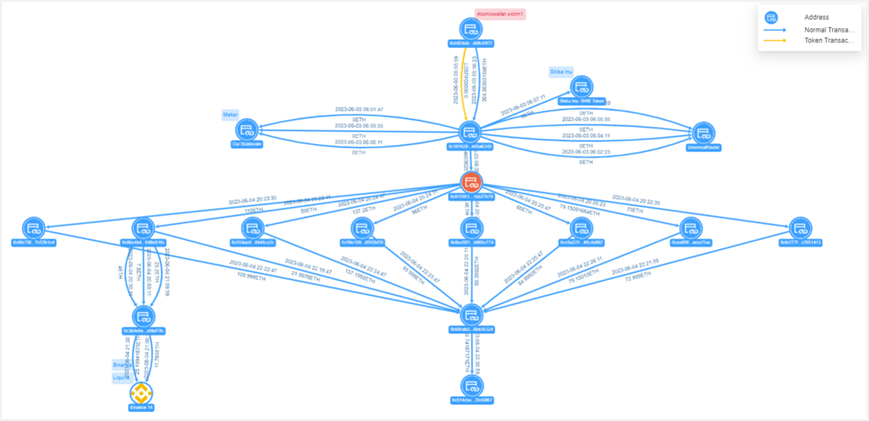

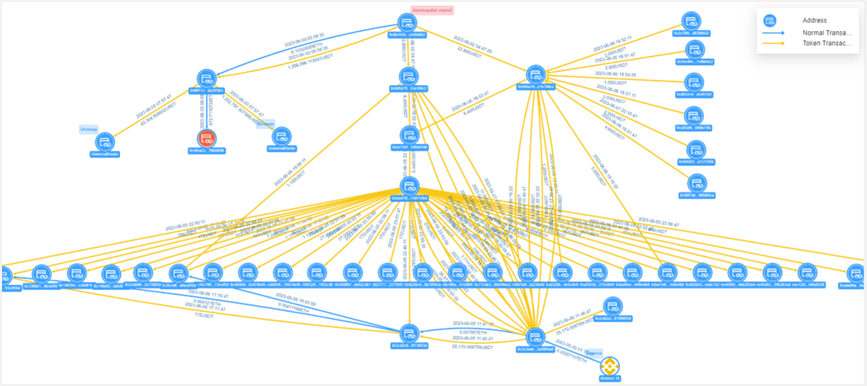

尽管如此,Lazarus 已完成了超 10 亿美元的资产转移和清洗,他们的洗钱模式分析如下。以 Atomic Wallet 事件为例,去除黑客设置的技术干扰因素后(大量的假代币转账交易+多地址分账),可以得到黑客的资金转移模式:

图:Atomic Wallet 受害者 1 资金转移视图

受害者 1 地址0xb02d...c6072向黑客地址0x3916...6340转移 304.36 ETH,通过中间地址0x0159...7b70进行 8 次分账后,归集至地址0x69ca...5324。此后将归集资金转移至地址0x514c...58f67,目前资金仍在该地址中,地址 ETH 余额为 692.74 ETH(价值 127 万美元)。

图:Atomic Wallet 受害者 2 资金转移视图

受害者 2 地址0x0b45...d662向黑客地址0xf0f7...79b3转移 126.6 万 USDT,黑客将其分成三笔,其中两笔转移至 Uniswap,转账总额为 126.6 万 USDT;另一笔向地址0x49ce...80fb进行转移,转移金额为 672.71 ETH。受害者 2 向黑客地址0x0d5a...08c2转移 2.2 万 USDT,该黑客通过中间地址0xec13...02d6等进行多次分账,直接或间接将资金归集至地址0x3c2e...94a8。

这种洗钱模式与之前的 Ronin Network、Harmony 攻击事件中的洗钱模式高度一致,均包含三个步骤:

(1)被盗资金整理兑换:发起攻击后整理原始被盗代币,通过 dex 等方式将多种代币 swap 成 ETH。这是规避资金冻结的常用方式。

(2)被盗资金归集:将整理好的 ETH 归集到数个一次性钱包地址中。Ronin 事件中黑客一共用了 9 个这样的地址,Harmony 使用了 14 个,Atomic Wallet 事件使用了近 30 个地址。

(3)被盗资金转出:使用归集地址通过 Tornado.Cash 将钱洗出。这便完成了全部的资金转移过程。

除了具备相同的洗钱步骤,在洗钱的细节上也有高度的一致性:

(1)攻击者非常有耐心,均使用了长达一周的时间进行洗钱操作,均在事件发生几天后开始后续洗钱动作。

(2)洗钱流程中均采用了自动化交易,大部分资金归集的动作交易笔数多,时间间隔小,模式统一。

通过分析,我们认为 Lazarus 的洗钱模式通常如下:

(1)多账号分账、小额多笔转移资产,提高追踪难度。

(2)开始制造大量假币交易,提高追踪难度。以 Atomic Wallet 事件为例, 27 个中间地址中有 23 个账户均为假币转移地址,近期在对 Stake.com 的事件分析中也发现采用类似技术,但之前的 Ronin Network、Harmony 事件并没有这种干扰技术,说明 Lazarus 的洗钱技术也在升级。

(3)更多的采用链上方式(如 Tonado Cash)进行混币,早期的事件中 Lazarus 经常使用中心化交易所获得启动资金或进行后续的 OTC,但近期越来越少的使用中心化交易所,甚至可以认为是尽量在避免使用中心化交易所,这与近期的几起制裁事件应该有关。

六、制裁与监管

美国财政部外国资产控制办公室 (OFAC) 等机构以及其他国家的类似机构通过针对被视为对国家安全和外交政策构成威胁的国家、政权、个人和实体实施制裁。传统上,制裁的执行依赖于主流金融机构的合作,但一些不良行为者已转向加密货币来规避这些第三方中介机构,这给政策制定者和制裁机构带来了新的挑战。然而,加密货币固有的透明度,以及合规加密货币服务的意愿,特别是许多充当加密货币和法定货币之间纽带的中心化交易所,已经证明,在加密货币世界中实施制裁是可能的。

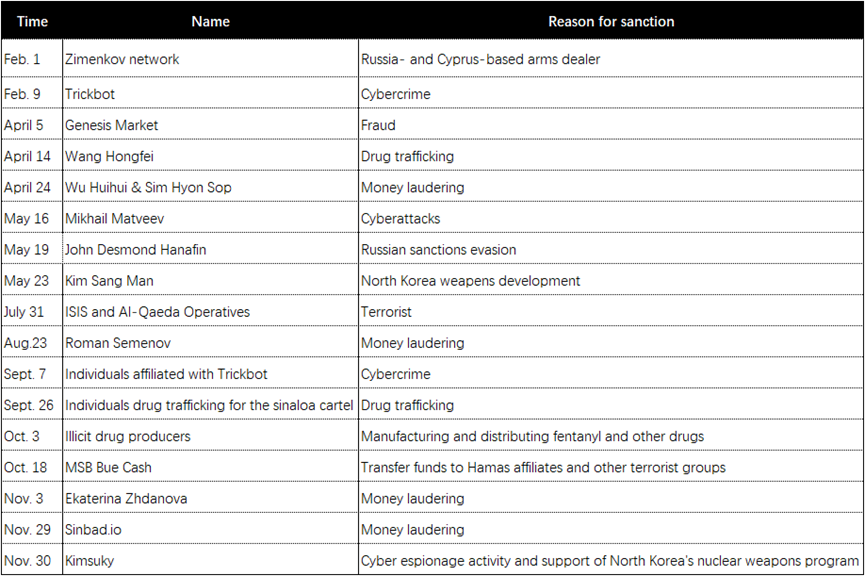

以下是 2023 年在美国受到制裁的与加密货币有联系的部分个人或实体的情况,以及 OFAC 制裁的原因。

全球最大稳定币背后的公司 Tether 于 2023 年 12 月 9 日宣布,将“冻结”美国外国资产控制办公室(OFAC)受制裁个人名单上受制裁个人钱包中的代币。Tether 在其公告中将此举视为自愿步骤,以“主动防止任何潜在的 Tether 代币滥用并加强安全措施”。

这也表明对加密货币犯罪进行侦查和制裁已经进入实质阶段,核心企业与执法机构合作,能形成有效的制裁手段,监管和惩治加密货币犯罪。

2023 年的Web3监管方面,香港也取得了巨大的进展,正吹响“合规发展”Web3与加密市场的号角。当新加坡金融管理局从 2022 年开始限制零售客户使用杠杆或信贷进行加密货币交易时,香港特区政府在发表《有关虚拟资产在港发展的政策宣言》,一些Web3人才和公司去往新的应许之地。

2023 年 6 月 1 日,香港兑现宣言,发布《适用于虚拟资产交易平台营运者的指引》,虚拟资产交易平台牌照制度正式实施,并已发布了第 1 类(证券交易)和第 7 类(提供自动化交易服务)牌照。

目前,OKX、BGE、HKbitEX、HKVAX、VDX、Meex、PantherTrade、VAEX、Accumulus、DFX Labs 等机构正在积极申请虚拟资产交易平台牌照(VASP)。

特首李家超、财政司司长陈茂波等代表港府频繁发声,支持Web3落地香港,吸引各地加密企业、人才前去建设。政策扶植方面,香港引入虚拟资产服务提供者发牌制度,允许散户交易加密货币,启动千万美元规模的Web3 Hub 生态基金,并计划投入超 7 亿港元加快发展数码经济,推动虚拟资产产业发展,还成立了Web3.0 发展专责小组。

但,而高歌猛进之时,风险事件也乘势而来。无牌加密交易所 JPEX 涉案逾 10 亿港元,HOUNAX 诈骗案涉案金额过亿元,HongKongDAO 及 BitCuped 涉嫌虚拟资产欺诈行为……这些恶性事件引起了香港证监会、警方等高度重视。香港证监会表示,将与警方制定虚拟资产个案风险评估准则,并每周进行资讯交流。

相信,在不久的将来,更完善的监管和安全体系将助力香港,香港作为东西方金融重要枢纽,正对Web3张开怀抱。

About us

SharkTeam 的愿景是保护Web3世界的安全。团队由来自世界各地的经验丰富的安全专业人士和高级研究人员组成,精通区块链和智能合约底层理论。提供包括链上大数据分析、链上风险预警、智能合约审计、加密资产追讨等服务,并打造了链上智能风险识别平台 ChainAegis,平台支持无限层级的深度图分析,能有效对抗Web3世界的高级持续性威胁(Advanced Persistent Threat,APT)。已与Web3生态各领域的关键参与者,如 Polkadot、Moonbeam、Polygon、Sui、OKX、imToken、ChainIDE 等建立长期合作关系。

Twitter:https://twitter.com/sharkteamorg

Discord:https://discord.gg/jGH9xXCjDZ

Telegram:https://t.me/sharkteamorg