原创 | Odaily星球日报(@OdailyChina)

作者 | Ethan(@ethanzhang_web3)

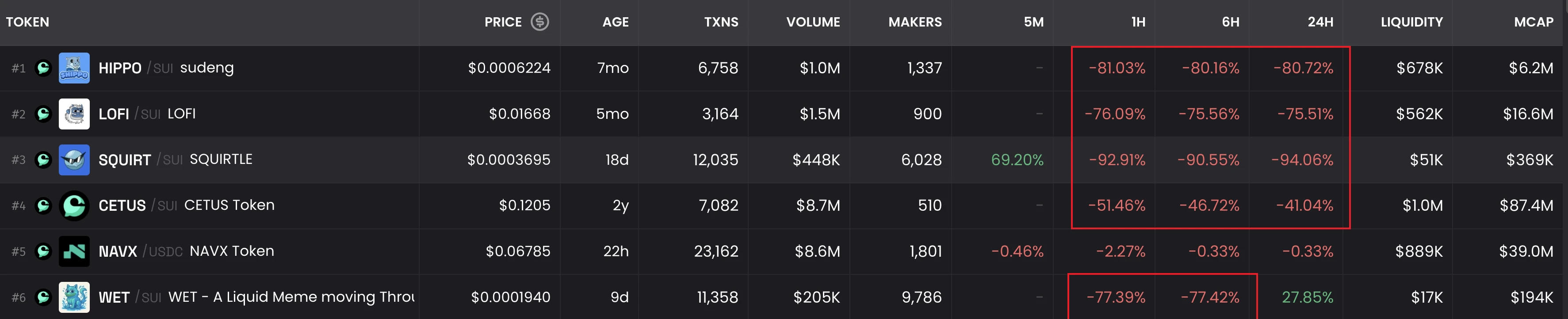

5 月 22 日晚,社区传闻称 ,Sui 生态 DEX Cetus LP 遭受黑客攻击,正在被清空交易池。受此影响,SUI 生态代币集体闪崩,Upbit 临时暂停 Sui Network 数字资产(涉及的数字资产包括:SUI、LWA、DEEP、WAL)的充提业务,等待事件确认稳定后恢复充提支持。Dexscreener 数据显示,部分代币 1 H 最高跌幅超 80% ,其中:HIPPO 短时下跌 80.3% ;LOFI 短时下跌 75.39% ;SQUIRT 短时下跌 96.65% ;WET 短时下跌 75.38% ;CETUS 短时下跌 49.6% 。

Sui 也在此次黑客攻击事件中,受到一定程度的波及。据 OKX 行情数据,SUI 代币最低跌至 3.9 美元,1 小时最大跌幅 7%。截至发稿前,SUI 价格已回升至 4 美元左右,CETUS 暂报 0.167 美元。

Cetus 是谁?

Cetus 是一个基于 SUI 和 Aptos 区块链的 DEX 和 CLMM(也是 Sui 链上最大的 DEX 和 LP 协议之一),同时 Cetus 的交易量和 TVL 在 Sui 生态中占据重要地位。它允许用户创建无许可的 LP 池,提供交易、LP 管理和 Farming 等功能,类似于 Uniswap V3。

黑客攻击发生后,Cetus 在 X 平台发文表示:“已检测到协议出现异常,出于安全考虑已暂时暂停智能合约。团队正在调查此事,稍后将公布调查声明。”

慢雾首席信息安全官@im23pds 表示,”初步分析 Cetus 被盗原因,疑似因计算精度问题导致的漏洞。”

当日晚些时,Sui 生态另外一家 DEX Bluefin 在 X 平台宣布:“为保障用户安全,我们已采取预防措施,暂时停止了 Bluefin 现货交易服务。需要强调的是,Bluefin 平台始终处于完全安全状态。我们的团队正在密切监测情况进展。”

黑客目前都干了什么?

据 AI 姨(@ai 9684 xtpa)监测,Sui 生态最大 DEX Cetus (@CetusProtocol) 被盗约 2.6 亿美元资产,这些被盗代币暂时还没有全部抛售,黑客地址(0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06)过去半小时内主要做了两件事:撤出代币流动性;将约 6000 万枚 USDC 从 SUI 跨链至以太坊主网以兑换 ETH,(因为大部分代币组池子用的稳定币都是 USDC,这部分占大头)。截止目前,黑客已累计买入 23244 枚 ETH,价值 6160 万美元。

因此可以确定的是,目前代币短时暴跌主要是因为撤池子和情绪性恐慌的缘故。

另据 PeckShieldAlert 监测,该黑客将 1000 万美元的 SUI 资产存入 Suilend,或意图借出稳定币;另外,Cetus 黑客将 2400 万枚 SUI 转至新地址(0x cd 8962...0 ac 9562),价值约合 9600 万美元。

各方援助

同 Bybit 被盗事件一样,此次 Cetus 被盗,各方也纷纷前来援助。

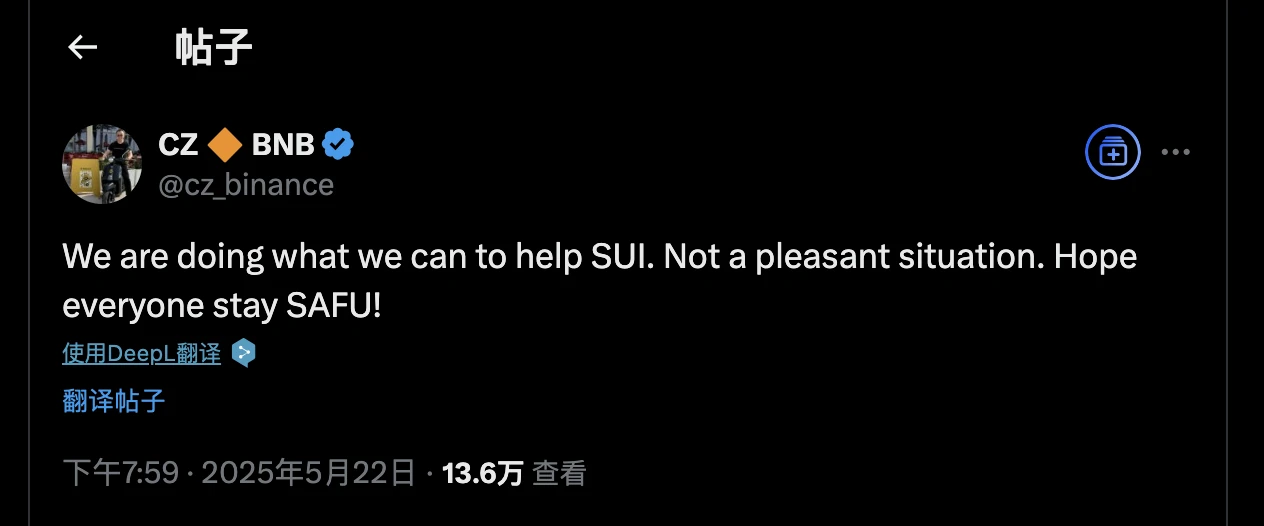

币安创始人 CZ 表示:“我们正在尽力帮助 SUI。情况不太好。希望大家都能 SAFU。”

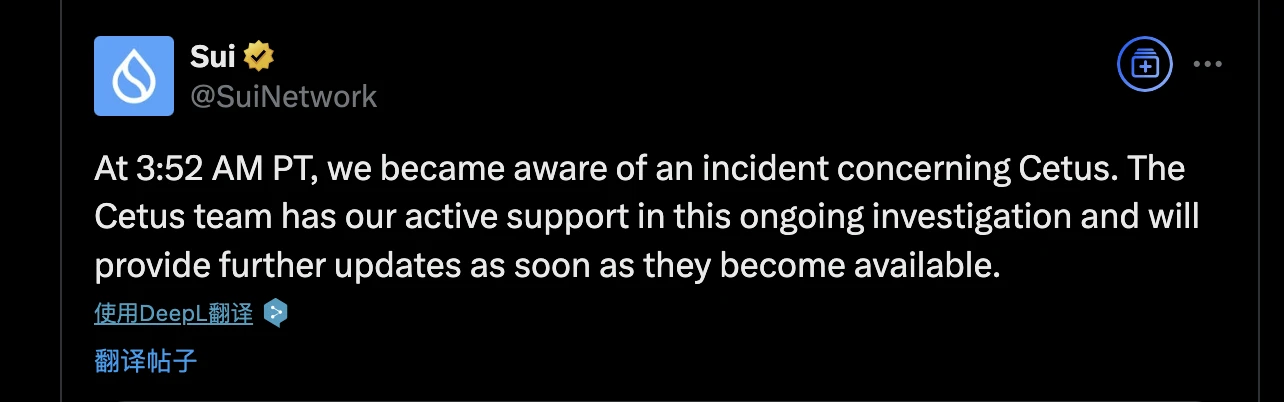

Sui 官方在 X 平台发文称:“北京时间 18 点 52 分,我们获悉了有关 Cetus 的一起事件。目前,Cetus 团队正在积极调查此事,我们也将全力提供支持,并将尽快提供进一步的更新信息。”

事态进展(持续更新中)

北京时间 22 日晚上 11 点,Cetus 在 X 平台发文表示,“已确认一名攻击者从 Cetus 协议窃取了约 2.23 亿美元,目前已立即采取行动锁定了合约,以防止进一步的资金盗窃, 1.62 亿美元的被盗资金已成功暂停。目前正在与 Sui 基金会及其他生态系统成员合作,制定下一步解决方案,目标是追回剩余的被盗资金。此次大部分受影响的资金已暂停使用,正在积极寻求恢复剩余资金的途径,没有更优先的事项,并将通过此渠道及时更新。”

于次日凌晨 4: 43 ,Cetus 于 X 发布更新公告,通报早前遭遇攻击事件的最新处理进展。目前,团队已完成漏洞源头的定位与修复,并联合 Sui 团队、第三方机构及反网络犯罪组织进行资金追踪和黑客钱包标记,同时与执法机关沟通寻求协助。

但此次事件中 Sui 链迅速冻结涉事地址资产,引发社区对其链上“黑名单/白名单机制”的关注。据加密 KOL @0x_Todd 分析,Sui 节点自带 Deny List 功能,允许拒绝执行特定地址交易,本地配置由验证者自由加载,但实际更新多经 Sui Foundation 协调发布,或仍旧存在链上治理的中心化特征。为配合潜在的资产归还,Sui 团队 5 月 22 日紧急发布新补丁,新增 transaction_allow_list_skip_all_checks 白名单机制,允许官方预设交易绕过黑名单与权限验证执行“特赦操作”。但该机制本身无法转账,仅提供一次性“放行通道”,仍需黑客私钥或通过系统模块级权限操作。

次日晚上 10 时左右 ,Cetus 再次在 X 平台发文表示,目前尚未收到黑客回应,并敦促其认真考虑此前提出的协商条件。同时,在 Inca Digital 与 Sui 基金会的支持下,Cetus 宣布悬赏 500 万美元征集能够成功识别并协助逮捕黑客的相关信息,包括姓名、所在地及确凿证据。信息可通过邮件发送至 info@inca.digital,主题注明“Cetus lead”。另补充称,如黑客选择合作并接受提议,将不再追究任何法律责任及悬赏行为,该悬赏金额由 Sui 基金会酌情支付。此前,Cetus 表示:“已确认涉事黑客控制的以太坊钱包地址,并提出“白帽和解方案”:若黑客在时限内归还剩余资产,将给予黑客 2, 324 ETH (约 6 百万美元)赏金奖励,并不再追究法律责任。”

北京时间 24 日上午 7 点左右,Sui 官方在 X 平台上发文表示,今日早些时候,Cetus 发起社区投票提案,拟通过协议升级归还冻结资金(无需回滚链上记录或撤销交易)。这是特殊形势下的特殊请求——事关 Cetus 用户资产安全。经审慎考虑,Sui 团队决定支持其链上投票提案,但附加两项条件:

1. Sui 官方将对投票结果保持中立并放弃投票权,Sui 的职责是设计并执行能体现 Sui 社区集体意志的决策流程(具体方案与代码即将公布);

2. Cetus 必须公开承诺动用全部财务资源追回资产,直至所有用户获得全额赔付。

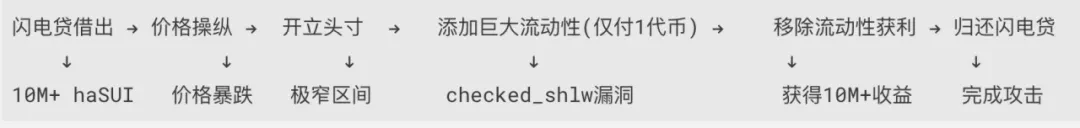

紧接着于下午 3 时,慢雾发布了 Cetus 被盗 2.3 亿美元事件分析,整个事件才大致呈现原貌,其中指出:此次事件的核心是攻击者通过精心构造参数,使溢出发生但又能绕过检测,最终用极小的 Token 金额即可换取巨额流动性资产,核心原因在于 get_delta_a 函数中的 checked_shlw 存在溢出检测绕过漏洞。攻击者正是利用了这一点,使得系统在计算实际需要添加多少 haSUI 时出现了严重偏差。由于溢出未被检测,系统误判了所需 haSUI 的数量,导致攻击者仅需极少的 Token,就能兑换出大量的流动性资产,从而实现了攻击。

同时提醒本次攻击展示了数学溢出漏洞的威力。攻击者通过精确计算选择特定参数,利用 checked_shlw 函数的缺陷,以 1 个代币的成本获得价值数十亿的流动性。

此次 Cetus 被黑客攻击这件事或暂告一段落,这是一次十分罕见的,也是一次极其精密的数学攻击,或对于开发人员而言在智能合约开发中验证所有数学函数的边界条件上需要更大的考验。